使用 Active Directory / LDAP 配置 MinIO 身份验证

概述

MinIO 支持配置单个 Active Directory / LDAP 连接以进行用户身份的外部管理。

此页面上的过程提供了以下方面的说明:

配置 MinIO 租户以使用外部 AD/LDAP 提供者

使用 AD/LDAP 凭据访问租户控制台。

使用 MinIO

AssumeRoleWithLDAPIdentity安全令牌服务 (STS) API 生成供应用程序使用的临时凭据。

此过程对于 AD/LDAP 服务是通用的。有关配置用户身份的特定说明或过程,请参阅您选择的 AD/LDAP 提供者的文档。

先决条件

MinIO Kubernetes 运算符

确保您的目标 Kubernetes 集群已安装有效的 MinIO Kubernetes 运算符。本文档假设使用最新的稳定运算符,版本 6.0.4。

与 Active Directory / LDAP 兼容的标识提供者

此过程假设使用现有的 Active Directory 或 LDAP 服务。有关配置 AD/LDAP 的说明超出了本过程的范围。

对于与 MinIO 租户位于同一 Kubernetes 集群中的 AD/LDAP 部署,您可以使用 Kubernetes 服务名称来允许 MinIO 租户建立与 AD/LDAP 服务的连接。

对于 Kubernetes 集群外部的 AD/LDAP 部署,您必须确保集群支持 Kubernetes 服务和 Pod 与外部网络之间的路由通信。这可能需要配置或部署额外的 Kubernetes 网络组件,以及/或者启用对公用互联网的访问。

MinIO 需要一个只读访问密钥,它通过该密钥绑定来执行经过身份验证的用户和组查询。确保打算与 MinIO 一起使用的每个 AD/LDAP 用户和组在 MinIO 部署中都有相应的策略。没有分配策略的 AD/LDAP 用户以及其所属组没有分配策略的用户,无权访问 MinIO 集群上的任何操作或资源。

MinIO 租户

此过程假设您的 Kubernetes 集群拥有足够的资源来部署新的 MinIO 租户.

您也可以使用此过程作为修改现有 MinIO 租户以启用 AD/LDAP 身份管理的指南。

使用 Active Directory / LDAP 身份管理部署 MinIO 租户

1) 访问操作员控制台

临时转发本地主机与 MinIO 操作员控制台之间的流量,并检索操作员部署的 JWT 令牌。有关说明,请参阅配置对操作员控制台服务的访问.

在浏览器中打开临时 URL,并将 JWT 令牌输入登录页面。您应该看到租户页面。

单击+ 创建租户开始创建 MinIO 租户。

如果您要修改现有租户,请从列表中选择该租户。以下步骤参考了现有租户的必要部分和配置设置。

2) 完成身份提供者部分

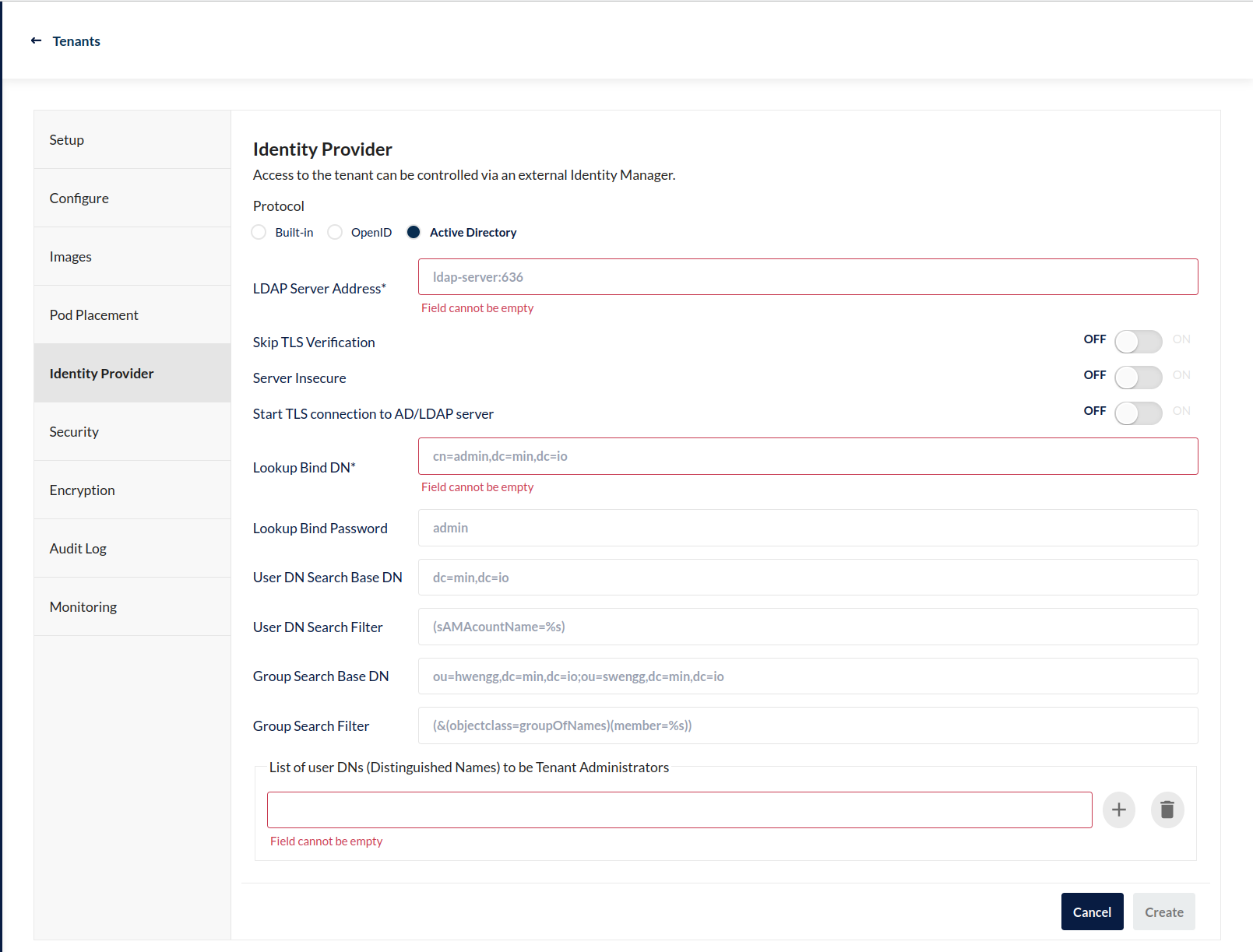

要使用 Active Directory / LDAP 提供者启用外部身份管理,请选择身份提供者部分。然后,您可以将单选按钮更改为Active Directory以显示配置设置。

星号*表示必填字段。下表提供了这些字段的一般指导

字段 |

描述 |

|---|---|

LDAP 服务器地址 |

Active Directory 或 LDAP 服务器的主机名。 |

查找绑定 DN |

MinIO 用于对 AD/LDAP 服务器进行身份验证和查询的标识名称。 有关更多信息,请参阅查询 Active Directory / LDAP 服务。 |

要成为租户管理员的用户 DN(标识名称)列表 |

指定 MinIO 为其分配具有租户管理权限的策略的用户DN。您可以通过选择加号来指定多个DN。图标。您可以通过选择该 DN 的垃圾桶来删除 DN图标。 |

完成此部分后,您可以完成租户部署中所需的任何其他部分。

3) 为 AD/LDAP 用户分配策略

默认情况下,MinIO 不会将任何策略分配给 AD/LDAP 用户或组。您必须明确地将 MinIO 策略分配给给定的用户或组标识名称(DN),以授予该用户或组访问 MinIO 部署的权限。

以下示例假设为 MinIO 租户配置了现有的别名。

使用mc idp ldap policy attach命令将用户或组 DN 分配给现有 MinIO 策略

mc idp ldap policy attach minio-tenant POLICY --user='uid=primary,cn=applications,dc=domain,dc=com'

mc idp ldap policy attach minio-tenant POLICY --group='cn=applications,ou=groups,dc=domain,dc=com'

将POLICY替换为要分配给用户或组 DN 的 MinIO 策略的名称。

有关使用 AD/LDAP 用户和组进行访问控制的更多信息,请参阅AD/LDAP 管理的身份的访问控制。

4) 使用 MinIO 租户控制台使用 AD/LDAP 凭据登录

MinIO 控制台支持对 AD/LDAP 提供者进行身份验证的完整工作流程,使用 MinIO AssumeRoleWithLDAPIdentity 安全令牌服务 (STS) 端点生成临时凭据,并将用户登录 MinIO 部署。

有关访问租户控制台的更多信息,请参阅部署 MinIO 租户:连接到租户。

如果 AD/LDAP 配置成功,控制台将显示一个使用 AD/LDAP 凭据登录的按钮。

输入用户的 AD/LDAP 凭据并登录以访问控制台。

登录后,您可以执行经过身份验证的用户授权的任何操作。

您还可以为必须对 MinIO 执行操作的支持应用程序创建访问密钥。访问密钥是长期凭据,它们继承自父用户的权限。父用户可以在创建访问密钥时进一步限制这些权限。

5) 使用 AD/LDAP 凭据生成与 S3 兼容的临时凭据

应用程序可以使用 AD/LDAP 用户凭据,根据需要使用AssumeRoleWithLDAPIdentity 安全令牌服务 (STS) API 端点生成与 S3 兼容的临时凭据。MinIO 提供了一个示例 Go 应用程序ldap.go,其中包含一个管理此工作流程的示例。

POST https://minio.example.net?Action=AssumeRoleWithLDAPIdentity

&LDAPUsername=USERNAME

&LDAPPassword=PASSWORD

&Version=2011-06-15

&Policy={}

将

minio.example.net替换为 MinIO 租户服务的 hostname 或 URL。将

LDAPUsername替换为 AD/LDAP 用户的用户名。将

LDAPPassword替换为 AD/LDAP 用户的密码。将

Policy替换为内联 URL 编码的 JSON策略,该策略进一步限制与临时凭据关联的权限。省略以使用与 AD/LDAP 用户的标识名称匹配的策略。

API 响应包含一个 XML 文档,其中包含访问密钥、密钥、会话令牌和过期日期。应用程序可以使用访问密钥和密钥访问 MinIO 并对其执行操作。

有关参考文档,请参阅AssumeRoleWithLDAPIdentity。

禁用已配置的 Active Directory / LDAP 连接

RELEASE.2023-03-20T20-16-18Z 版本中的新增功能。

您可以根据需要启用和禁用已配置的 AD/LDAP 连接。

使用mc idp ldap disable停用已配置的连接。使用mc idp ldap enable激活以前配置的连接。

您也可以从MinIO 控制台启用或禁用 AD/LDAP。